PHP02Y (PHP標準講座) [ テキスト ]

第15章 (セキュリティー対策)

- クロス・サイト・スクリプティング

- SQLインジェクション

- その他のセキュリティー上の考慮点

15.1.クロス・サイト・スクリプティング

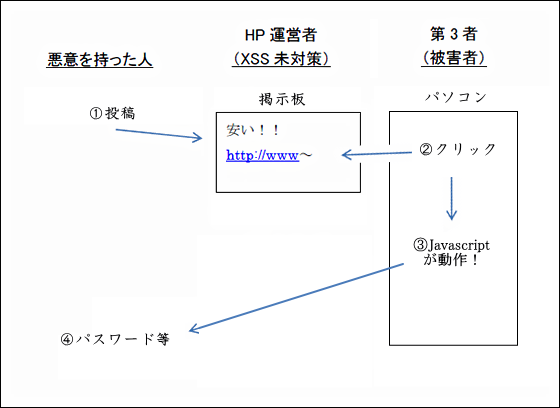

- 悪意を持った人が、クロスサイトスクリプティング(XSS)未対策の掲示板等を見つけます。

- 掲示板に、リンク用URLとスクリプトが書かれた内容を投稿します。(①投稿)

- 第3者が、掲示板内のURLをクリックします。(②クリック)

- URLの後ろにはJavascriptコードが書かれており、クリックしたとたんに、スクリプトが動作します。(③Javascriptが動作!)

- その結果、例えば、第3者のパスワード等が盗まれることになります。(④パスワード等)

- 被害者は他のサイトを経由して被害にあっていますので「クロス・サイト」、Javascriptが動くので「スクリプティング」、 両方合わせて「クロスサイトスクリプティング」といいます。

(スクリプトの例)

<script>location.href=http://www.yahoo.co.jp;</script>

◆対策

- クロス・サイト・スクリプティングは、Javascriptを使用していますので、対策は、Javascript を動かなくすることです。

- 画面にデータを出力する際に、htmlspecialchars() 関数を使用し、Javascript用の文字をHTMLエンティティーに変換します。

< ⇒ <

“ ⇒ "に変換する。

15.2.SQLインジェクション

- SQL文に外部からデータが挿入されると、データベース内のデータが変更されてしまうことがあります。

危険なSQL文の例:

$code =“insert into table (name) value ('$_POST[name]')”;

フォーム入力から、下記が入力されると…

x’);delete from table; insert into table (name) values (‘y

上記SQL文は、下記となります。

$code = “insert into table (name) value (‘x’);delete from table;

insert into table (name) values (‘y’)";◆対策

$myName = $_POST['name'];

$myName = addslashes($myName);

$code =“insert into table (name) value ('$myName')”;

addslashes() 関数は、引用符、二重引用符等の前にエスケープ文字を挿入します。

addslashes() 関数を使用すると入力文は、下記となります。

x\’);delete from table; insert into table (name) values (\‘y

addslashes() 関数を使用した場合のSQL文は、下記となります。

$code = “insert into table (name) value (‘x\’);delete from table;

insert into table (name) values (\‘y’)";

※)「slash」は、バックスラッシュのことで、日本語では、かわりに「\」が使われます。

・追加したスラッシュ(¥)を取り除くには、 stripslashes() を使います。

※PDOを使用すると、SQLインジェクション対策がされていますので、プログラミングで考慮する必要はありません。

15.3.その他のセキュリティー上の考慮点

- ソース・ファイルを見せないようにする。

- 呼び込まれるファイルの拡張子を .inc として直接URLを指定すると、中味が見えてしまいます。

対策1)拡張子を .inc.php とします。

対策2)空の index.htmlファイルを各ディレクトリーにアップします。

対策3)パスワード等が入った重要なファイルは、サーバーのドキュメント・ルート外に置きます。

(php.iniのinclude path を変更する必要があります) - 変数は初期化する。

文字、数字の場合: $x = "";

配列の場合: $x = array();